Удаленное управление Cisco (remote control)

Виды remote control

Чтобы усложнить выполнение дальнейших лабораторок, научимся управлять оборудованием cisco удаленно. Есть три вида получения доступа к CLI.- Через консольный кабель. Обычно используется при первичной настройке.

- Через программу telnet. Работает по принципу клиент-сервер, клиент отправляет команду, сервер выполняет. Команды передаются в незашифрованом виде.

- По протоколу SSH. Работает по принципу клиент-сервер, клиент отправляет команду, сервер выполняет. Команды передаются в зашифрованом виде (в данном разделе подробно рассматриваться не будет).

Консольный кабель

Консольный кабель идет в комплекте ко всему оборудрованию cisco. Он представляет из себя голубой провод, на одном конце которого RJ-45, а на другом - DB-9F (а в компьютере разъем называется RS232). Подробнее, как подключиться при помощи консольного кабеля можно прочитать в разделе FAQ.

Telnet

Лучше чем на практике не обьяснишь, так что "Welcome" в раздел Практика!

Наш Спонсор

Наш Спонсор

Практика

Начальные данные

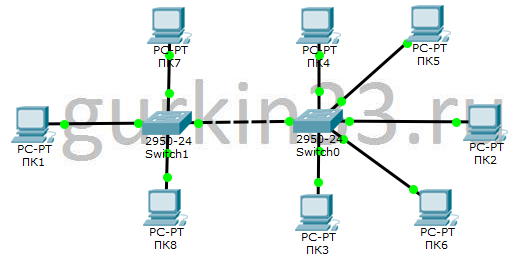

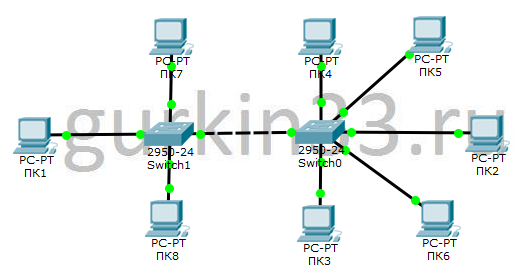

В данной практической работе будет использоваться схема сети, которая представлена на рисунке ниже.

Цели

- Получить доступ к CLI через консоль.

- Поставить на вход по консоли пароль. Поставить пароль на privilege mode.

- Настроить ip адресацию на коммутаторе.

- Настроить telnet-server на коммутаторе.

- Подключиться к коммутатору через telnet-client.

Выполнение

-

Получить доступ к CLI через консоль.

Отныне вашим главным инструментом будет один из компьютеров, в данной работе это ПК1.

Подключим консольный кабель от ПК1 к Switch1, как это показано на "гифке" (рисунок 2.1).

Рисунок 2.1 Подключение консольного кабеля в Packet Tracer Теперь зайдем на ПК1, вкладка Desktop, там кликаем на Terminal (как пример, в реальной жизни используется putty), оставляем настройки неизменными (настройки передачи бит по консольному кабелю, вдаваться в подробности не буду) и жмем Ok, попадаем в командную строку нашего коммутатора (рисунок 2.2).

Рисунок 2.2 Открываем терминал -

Поставить на вход по консоли пароль. Поставить пароль на privilege mode.

Теперь, когда у нас есть доступ к CLI, мы можем перейти к настройке оборудования.

Чтобы поставить пароль на вход по консоли, надо из режима конфигурации зайти в подрежим настройки консоли, при помощи команды

line console 0(не забывайте, что команды можно писать сокращенно!). Далее в этом режиме, установить пароль командойpassword <пароль>и указать, чтобы его спрашивали при входе командойlogin(ниже представлен ввод всех команд). Пароль установлен!Теперь установим пароль на privilege mode (очень часто его называют enable mode). Делается это командой

enable password <пароль>, так же можно установить пароль командойenable secret <пароль>. Отличие этих команд в том, что в первом случае пароль хранится в нешифрованном виде, а во втором - в зашифрованном, и если обе команды были установлены, то при входе будет спрашиваться secret.Switch>en Switch#conf t Enter configuration commands, one per line. End with CNTL/Z. Switch(config)#line con 0 Switch(config-line)#pass gurkin33.ru ###пароль на консоль Switch(config-line)#login Switch(config-line)#exit Switch(config)#enab pass gurkin33.ru ###пароль на privilege mode Switch(config)#enab sec gurkin33.ru2 ###пароль на privilege mode, хранится в зашифрованном виде, этот пароль будет спрашиваться при входе Switch#sh runn ###смотрим "рабочую" конфигурацию Building configuration... Current configuration : 1659 bytes ! version 12.1 no service timestamps log datetime msec no service timestamps debug datetime msec no service password-encryption ! hostname Switch ! enable secret 5 $1$mERr$qpJpeHlwyOsG4444lyoJV. ###зашифрованный пароль на privilege mode enable password gurkin33.ru ###пароль на privilege mode ! ... ###часть конфигурации пропущена ! line con 0 password gurkin33.ru ###пароль доступ по консоли login ! line vty 0 4 login line vty 5 15 login ! ! end

Давайте проверим удаленный доступ. Выходим из командной оболочки, для этого вызывайте команду

exit, пока полностью не выйдете из CLI. Когда вы снова попробуете зайти, система попросит вас ввести пароль, рисунок 2.3 (когда будете вводить пароль, символы отображаться не будут, не пугайтесь - это нормально). После успешного входа в user mode перейдем в privilege. Вводим командуenable, и система снова запрашивает пароль, в моем случае это будет пароль, который я установил на enable secret.

Рисунок 2.3 Вход с паролем -

Настроить ip адресацию на коммутаторе.

Для того что бы на коммутатор можно было заходить удаленно, надо задать ему ip адрес. IP адрес задается на "виртуальном" интерфейсе, так называемом Switch Virtual Interface (SVI), подробно об этих интерфейсах мы поговорим, когда будем изучать L3-коммутаторы. SVI создается на определенном VLAN (о них в одной из следущих глав), по умолчанию это VLAN 1. IP адресация в предоставленном файле уже настроена, используется сеть 192.168.10.0/24 (если вы не понимаете, что означает 24, то обратитесь к основам сетевых технологий). Ниже представлен пример конфигурации. Предлагаю установить на SVI ip адрес 192.168.10.2.

Switch#conf t Enter configuration commands, one per line. End with CNTL/Z. Switch(config)#interf Switch(config)#interface vlan 1 ###переходим в режим конфигурации интерфейса Vlan1 (SVI) Switch(config-if)#ip address 192.168.10.2 255.255.255.0 ###устанавливаем ip адрес Switch(config-if)#no shutdown ###включаем интерфейс Switch(config-if)# %LINK-5-CHANGED: Interface Vlan1, changed state to up ###информационное сообщение, "интерфейс Vlan1 включился" %LINEPROTO-5-UPDOWN: Line protocol on Interface Vlan1, changed state to up ###информационное сообщение, "интерфейс Vlan1 включился" Switch(config-if)# Switch(config-if)#exit Switch(config)#exit Switch#

Проверяем, что интерфейс включился ("поднялся") и установлен правильный ip адрес.

Switch#show ip interface brief ###очень полезная команда, показывает кратко состояние интерфейсов Interface IP-Address OK? Method Status Protocol FastEthernet0/1 unassigned YES manual up up FastEthernet0/2 unassigned YES manual up up FastEthernet0/3 unassigned YES manual up up FastEthernet0/4 unassigned YES manual down down ... FastEthernet0/22 unassigned YES manual down down FastEthernet0/23 unassigned YES manual down down FastEthernet0/24 unassigned YES manual up up Vlan1 192.168.10.2 YES manual up up ###наш виртуальный интерфейс Switch# Switch#sh interf vlan1 ###подробная информация о интерфейсе vlan1 Vlan1 is up, line protocol is up Hardware is CPU Interface, address is 0005.5eca.0021 (bia 0005.5eca.0021) Internet address is 192.168.10.2/24 MTU 1500 bytes, BW 100000 Kbit, DLY 1000000 usec, reliability 255/255, txload 1/255, rxload 1/255 Encapsulation ARPA, loopback not set ARP type: ARPA, ARP Timeout 04:00:00 Last input 21:40:21, output never, output hang never Last clearing of "show interface" counters never Input queue: 0/75/0/0 (size/max/drops/flushes); Total output drops: 0 Queueing strategy: fifo Output queue: 0/40 (size/max) 5 minute input rate 0 bits/sec, 0 packets/sec 5 minute output rate 0 bits/sec, 0 packets/sec 1682 packets input, 530955 bytes, 0 no buffer Received 0 broadcasts (0 IP multicast) 0 runts, 0 giants, 0 throttles 0 input errors, 0 CRC, 0 frame, 0 overrun, 0 ignored 563859 packets output, 0 bytes, 0 underruns 0 output errors, 23 interface resets 0 output buffer failures, 0 output buffers swapped out Switch#Разберем выше представленные команды. Первое что мы сделали, это из конфигурационного режима зашли в подрежим настройки интерфейса Vlan1(если вы не до конца понимаете, что такое виртуальный интерфейс, не переживайте, понимание обязательно придет, продолжайте практиковаться). Познакомились с новыми командами

ip address <адрес> <маска>- устанавливает ip адрес и маску (эта команда работает, только с L3-интерфейсами) иno shutdown- включает интерфейс (а командаshutdownвыключает интерфейс, мы еще поговорим, о частице no в командах). После того как мы включили интерфейс, появилось два информационных сообщения. Первое говорит, что на физическом уровне интерфейс работает, второе - что интерфейс заработал на канальном уровне и может принимать фреймы.Команда

show ip interface briefпоказывает в кратком виде состояние всех интерфейсов, а так же установленные ip адреса. Командаshow interface <имя интерфейса и номер>позволяет посмотреть более подробную информацию: ошибки на интерфейсе, статистику скорости передачи и т.п.Теперь надо проверить доступность коммутатора с нашего ПК1. Закрываем терминал и открываем "Command Prompt", там вводим команду

ping 192.168.10.2(мы еще ни раз вернемся к команде ping). Все действия можно посмотреть на рисунке 2.4 (ip адрес на ПК1 уже настроен 192.168.10.10). Если первый запрос не увенчается успехом ("Request timed out") - это нормально, т.к. в этот момент устройства ищут друг друга. Если вы запустите команду еще раз, то на все 4 запроса ПК1 получит ответ.

Рисунок 2.4 Проверка доступности командой ping -

Настроить telnet-server на коммутаторе.

Простейшая настройка telnet-server очень похожа на настройку доступа к консоли, но мы с вами добавим несколько интересных и полезных команд ("простейшая", т.к. для авторизации будет использоваться только пароль, более сложную конфигурацию, с использованием логина/пароля мы рассмотрим позже).

Из конфигурационного режима вызываем команду

line vty 0 15и разберем ее подробнее. vty - Virtual Terminal, 0 15 - диапазон(или кол-во, всего 16) виртуальных терминалов, т.е. мы указываем сколько одновременных сессий может быть установлено (16) и переходим в подрежим настройки всех 16-ти виртуальных терминалов (иными словами, одновременно может подключиться 16 человек, при этом используя пароль, который мы установим далее). Устанавливаем парольpassword <пароль>, включаем его использование командойlogin, указываем что по этим "линиям" будут подключаться telnet-омtransport input telnet, а теперь очень интересная командаprivilege level 15- при подключении к устройству, пользователю будут выдаваться максимальные права, т.е. он сразу будет попадать в privilege mode.Switch(config)#line vty 0 15 Switch(config-line)#password gurkin33.ru Switch(config-line)#transport input telnet Switch(config-line)#login Switch(config-line)#privilege level 15

-

Подключиться к коммутатору через telnet-client.

На рисунке 2.5 показано, как подключиться к оборудованию используя telnet-client.

Рисунок 2.5 Подключение через telnet-client В целях безопасности вводимый пароль на cisco-устройствах не отображается!

Наш Спонсор

Наш Спонсор

Лабораторка

Начальные данные

В данной лабораторной работе будет использоваться схема сети, которая представлена на рисунке ниже.

Задания

- Подключиться к коммутатору 192.168.10.3 (пароль: gurkin33).

- Назначить локальное имя коммутатора SW01

- Поставить пароль на privilege mode.

- Сохранить конфигурацию.

- Перезагрузить коммутатор, убедиться, что настройки сохранились.

Выполнение

-

Подключиться к коммутатору 192.168.10.3 (пароль: gurkin33).

Используем встроенный в ПК1 telnet-client, проходили в разделе практика.

-

Назначить локальное имя коммутатора SW01

Используем комманду

hostname SW01 -

Поставить пароль на privilege mode.

Проходили в разделе практика.

-

Сохранить конфигурацию.

Используем команду

writeилиcopy runn start(пробуйте сокращать команды, по жизни пригодится!). -

Перезагрузить коммутатор, убедиться, что настройки сохранились.

После загрузки подключиться к нему снова и посмотреть "рабочую" конфигурацию

sh runn. - Поздравить себя с выполнением лабораторной работы.

Если вы нашли в тексте ошибку, выделите текст и нажмите Ctrl + Enter.